정보 보안

이 문서의 내용은 출처가 분명하지 않습니다. (2013년 4월) |

| 시리즈 일부 |

| 정보 보안 |

|---|

|

| 관련 보안 분류 |

| 위협 |

| 방어 |

정보 보안(情報保安, 영어: information security 또는 infosec, 정보 보호)은 정보를 여러 가지 위협으로부터 보호하는 것을 뜻한다.

개요[편집]

정보의 수집, 가공, 저장, 검색, 송신, 수신 도중에 정보의 훼손, 변조, 유출 등을 방지하기 위한 관리적, 기술적 방법을 의미한다. 정보 보호란 정보를 제공하는 공급자 측면과 사용자 측면에서 이해할 수 있다.

- 공급자 측면 : 내∙외부의 위협요인들로부터 네트워크, 시스템 등의 하드웨어 데이터베이스, 통신 및 전산시설 등 정보자산을 안전하게 보호∙운영하기 위한 일련의 행위

- 사용자 측면 : 개인 정보 유출, 남용을 방지하기 위한 일련의 행위.

정의[편집]

정보보안의 정의는 출처에 따라 다양하다. 주요한 예시들은 아래와 같다.

- "정보의 기밀성(Confidentiality), 무결성(Integrity), 가용성(Availability). 추가적으로 진정성(authenticity), 책임성(accountability), 부인방지(non-repudiation), 그리고 신뢰성(reliability)과 관계가 있을 수 있다." (ISO/IEC 27000:2009)

- "인가되지 않은 접근, 사용, 폭로, 붕괴, 수정, 파괴로부터 정보와 정보 시스템을 보호해 기밀성, 무결성, 가용성을 제공하는 것." (CNSS, 2010)

- "인가된 사용자만이(기밀성) 정확하고 완전한 정보로(무결성) 필요할 때 접근할 수 있도록(가용성) 하는 일련의 작업." (ISACA, 2008)

- "조직의 지적 자산을 보호하는 절차." (Pipkin, 2000)

- "...정보보안은 위험 관리 규율로, 정보 위험이 사업에 미치는 비용을 관리하는 작업이다." (McDermott and Geer, 2001)

개념[편집]

정보 보안의 주요 목표[편집]

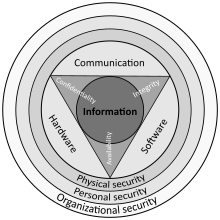

정보에 대한 위협이란 허락되지 않은 접근, 수정, 노출, 훼손, 파괴 등이다. 정보위협의 주체는 외부의 해커가 될 수도 있고, 내부인이 될 수도 있다. 정보에 대한 위협은 나날이 늘어가고 있기 때문에 모든 위협을 나열할 수는 없으나, 전통적으로 다음의 세가지가 정보 보안의 주요한 목표이다. (때로는 정보 보안만이 아닌 보다 넓은 보안의 목표로 이야기되기도 한다.)

- 기밀성

허락 되지 않은 사용자 또는 객체가 정보의 내용을 알 수 없도록 하는 것이다. 비밀 보장이라고 할 수도 있다. 원치 않는 정보의 공개를 막는다는 의미에서 프라이버시 보호와 밀접한 관계가 있다.

- 무결성

허락 되지 않은 사용자 또는 객체가 정보를 함부로 수정할 수 없도록 하는 것이다. 다시 말하면, 수신자가 정보를 수신했을 때, 또는 보관돼 있던 정보를 꺼내 보았을 때 그 정보가 중간에 수정 또는 첨삭되지 않았음을 확인할 수 있도록 하는 것이다.

- 가용성

허락된 사용자 또는 객체가 정보에 접근하려 하고자 할 때 이것이 방해받지 않도록 하는 것이다. 최근에 네트워크의 고도화로 대중에 많이 알려진 서비스 거부 공격(DDoS 공격, Distributed Denial of Service Attack)이 이러한 가용성을 해치는 공격이다.

정보보안의 특성[편집]

- 정보보안은 100% 완벽하게 달성할 수 없다.

- 정보보안 대책의 설치시 필요성을 확신할 수 없다.

- 정보보안 대책의 효과성은 실패율에 의해 측정된다.

- 2가지 이상의 대책을 동시에 사용하면 위험을 크게 줄일 수 있다.

부인 방지[편집]

부인 봉쇄(否認封鎖)라고도 한다. 정보를 보낸 사람이 나중에 정보를 보냈다는 것을 발뺌(부인)하지 못하도록 하는 것이다.

보안등급 분류[편집]

보호할 대상을 중요성에 따라 분류해, 각각의 중요도에 따라 보호방법에 차등을 두는 것을 말한다. 일반적으로 기업의 경우 공개자료,대외비,기밀등으로 구분되며 최근에 개인정보를 취급하는 기업의 경우 개인정보를 포함한다. (확실X)

위험관리[편집]

위험요소의 발견에서부터 위험요소의 최소화 및 제거를 위한 모든 관리체제를 말한다. 주로 다음과 같은 항목을 정의한다

- 위험의 정의

- 위험의 수준 분류

- 위험요소 발견시 제거를 위한 위험의 수준별 처리시간

- 위험의 신고에서 제거까지의 정보공유방법 및 절차

- 위험의 기록

접근제한[편집]

보호할 대상에 대해 인가된 접근을 허용하고 비인가된 접근시도를 차단하는 것.

신분증명[편집]

개개인을 식별할 수 있는 정보

- 아이디

- 주민등록증,주민등록번호

- 여권

- 출입카드

- 청소년증

인증[편집]

인증에는 실체 인증(개체 인증으로도 표현함)과 출처 인증이 있다.

실체 인증[편집]

어떤 실체가 정말 주장하는 실체가 맞는지 확인하는 것이다. 특정방법으로 약속된 정보를 인가된 자와 교환한 후 해당 정보를 제시하는 경우에 한해 접근을 허용하는 것을 말한다.

- 로그인(아이디와 암호)

- 부대의 암구호

- 자물쇠와 열쇠

출처 인증[편집]

메시지 또는 자료의 출처가 정말 주장하는 출처가 맞는지 확인하는 것이다. 인가된 자에게만 있는 중복되지 않은 정보에 대한 인가목록을 만든 후 인가목록에서 확인된 자에 한해 접근을 허용하는 것을 말한다

- 지문인식

정보 보안의 방법[편집]

정보 보안을 위해서는 물리적인 방법과 비물리적인(소프트웨어적인) 방법이 사용될 수 있다. 물리적인 방법 중 대표적인 것은 자물쇠의 사용이나 보초의 활용 등을 들 수 있다. 비물리적인 방법 중 대표적인 것은 암호학 기술을 사용하여 권한을 가진 인물에게만 접근을 허용하거나 유출경로를 모두 모니터링, 통제하여 유출위험을 사전에 차단하는 방법 두 가지를 들 수 있다.

유출경로별

- DB 또는 어플리케이션: 외부자, 내부자가 DB내에 저장된 정보에 불법접근하는 것을 막는 방식을 사용한다. 사용자 실수, 오용, 내부자 권한남용, 비정상적인 접근행위 및 DB관련 취약점으로부터 보호하는 방식을 사용한다.[2]

- DB암호화: DBMS나 DBMS 외부에서 정보에 대해 암/복호화가 수행되는 방법. 비인가자에 대한 정보 오용을 방지하기 위해 도입.

- DB방화벽: 접근제어로도 불림. 권한있는 사용자의 접근만 허용하는 방식과 권한에 따라 접근권한을 차등 부여하는 방식이 있다

- 개인정보 접속기록 관리: 접속한 내역을 기록하는 기술이다. 쿼리문, 쿼리결과값, 정보패턴, IP, IP, 접속시간 등을 저장한다. 사용자들은 나의 행위가 모두 ‘로깅’되는 것을 인지하고 있기 때문에 과다조회를 통제하는 효과도 볼 수 있다.

- 엔드포인트(PC, 서버, 모바일) : 단말에서 개인정보나 기밀정보 등을 보안하는 기술.

- 엔드포인트 DLP: Data Loss Prevention의 약자로 내부정보 유출을 방지하는 기술

- PC내 개인정보 및 기밀정보 암호화: PC내 저장된 정보가 비인가자, 외부인에게 노출되지 않도록 보호하는 기술. 대칭형, 비대칭형, 단방향 암호가 있다.[3]

- DRM: Data Rights Managements의 약자. 권한자에게만 복호화키를 주어서 문서유출시 불법적인 사용자가 문서를 무단으로 열어보지 못하게 하는 기술.[4]

- 백신: 엔드포인트 내 숨어있는 악성 소프트웨어를 찾아내서 제거하는 기술. 악성 소프트웨어는 정보탈취의 원인이 되기도 한다.

- 네트워크 (메일, 웹서비스): 네트워크를 통해 보안을 위협하는 모든 문제들을 해결하는 방식이다. 정보유출, 악성코드 감염 및 디도스 공격 예방 등이 해당된다.

- 네트워크 DLP : 사외망으로 통하는 네트워크 끝단에서 내부정보 유출을 통제하는 기술. 메신저, 웹하드, 웹메일, 클라우드 서비스를 통한 기밀정보, 개인정보 유출 차단

- 네트워크 접근제어 : 비인가자의 통신망 접속을 적절하게 조절하는 기술. 특정 보안기능을 적용한 후에 접속할 수 있게 하므로 네트워크 장애를 발생시키는 빈도를 줄임.[5]

- 악성코드차단: 악성코드 종류는 다양하다. 컴퓨터 바이러스, 웜, 스파이웨어, 트로이목마, 랜섬웨어 등이 그 예다. 스파이웨어는 PC에 몰래설치되어 사용자 정보를 빼간다. 랜섬웨어는 특정파일을 암호화하여 복구불가상태로 돈을 요구한다. 악성코드는 정보보안에 위해가 가는 존재다. 보안회사들은 애당 악성코드배포 원천 사이트를 차단해 감염위험을 사전차단한다.

같이 보기[편집]

각주[편집]

- ↑ [1]

- ↑ DB guide. “DB보안의 정의”. 《데이터전문가 지식포털 DB Guide》. 2021년 2월 24일에 원본 문서에서 보존된 문서. 20190605에 확인함.

- ↑ 한국정보통신기술협회. “암호화”. 20190605에 확인함.

- ↑ 김, 선애 (20170808). “[차세대 문서보안②] DRM 대체할 완벽한 기술 없다”. 《데이터넷》. 20190605에 확인함.

- ↑ 한국정보통신기술협회 (20131231). “네트워크 접근제어”. 2019065에 확인함.